Свой VPN за 10 минут: установка и настройка WireGuard на виртуальном сервере

WireGuard — это современный протокол связи, реализующий зашифрованные виртуальные частные сети (VPN). В отличие от OpenVPN или IPsec, он спроектирован с упором на высокую производительность, простоту конфигурации и минимальную поверхность атаки. Использование криптографических примитивов ChaCha20 и Poly1305 обеспечивает высокую скорость шифрования, а реализация в kernel-space (пространстве ядра) минимизирует задержки и накладные расходы на переключение контекста.

В этой инструкции мы рассмотрим два способа развертывания WireGuard на инфраструктуре GDKHOST. Наши серверы используют честную KVM-виртуализацию. Это критически важно для WireGuard: протокол работает как модуль ядра, и только KVM обеспечивает полный доступ к сетевому стеку и ресурсам ядра Linux, в отличие от контейнерной изоляции (OpenVZ/LXC), где производительность часто ограничена.

Способ 1: Быстрый старт из готового образа

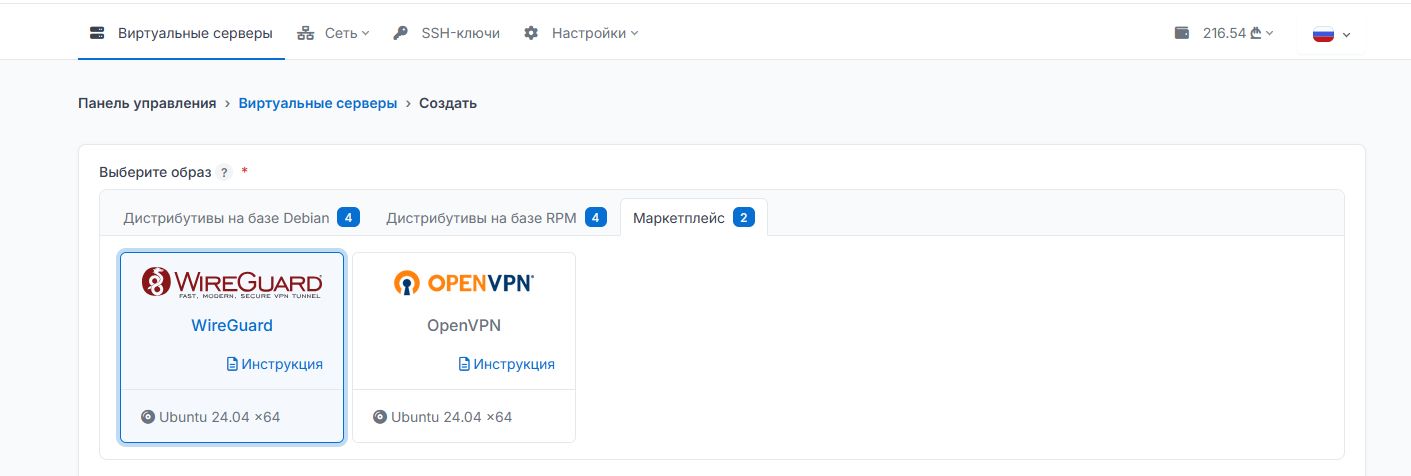

Для автоматизации процесса в нашей панели управления доступен преднастроенный образ ОС с предустановленным окружением WireGuard.

При заказе сервера и выборе образа перейдите на вкладку «Маркетплейс» и выберите для развертывания образ с названием WireGuard. На данный момент доступен соответствующий шаблон на базе Ubuntu 24.04 LTS.

После завершения установки в личном кабинете необходимо выждать 3–5 минут. Сразу после развертывания система проводит автоматическое обновление пакетной базы и индексацию репозиториев. Попытка запуска скриптов до завершения этих процессов может привести к конфликтам блокировки

apt.

Подключитесь к серверу по SSH и запустите мастер настройки:

wireguard-setupОсобенности работы скрипта:

Глобальный IPv4: Скрипт автоматически определит публичный адрес сервера. Его следует оставить без изменений, так как он привязан к сетевому интерфейсу вашего KVM-инстанса.

Порт и локальная сеть: По умолчанию мастер генерирует случайный UDP-порт и диапазон локальной подсети. Если у вас нет специфических требований к сетевой архитектуре, мы рекомендуем оставлять предложенные значения. Это снижает вероятность обнаружения сервиса при массовом сканировании стандартных портов.

Управление клиентами: Этот же скрипт используется для добавления новых пиров. По завершении вы получите файл конфигурации и QR-код для быстрого импорта в мобильное приложение.

Способ 2: Ручная настройка на Ubuntu 24.04 LTS

Если требуется полный контроль над конфигурацией и понимание работы сетевого стека, выполните установку вручную.

1. Подготовка системы

Обновите пакетную базу и установите модуль WireGuard:

apt update && apt upgrade -y

apt install wireguard -y2. Генерация ключей

WireGuard использует протокол Noise для обмена ключами. Сгенерируйте пару ключей сервера:

umask 077

wg genkey | tee /etc/wireguard/private.key | wg pubkey > /etc/wireguard/public.key3. Конфигурация интерфейса

Создайте файл /etc/wireguard/wg0.conf. Имя внешнего интерфейса (например, eth0) можно уточнить командой ip addr.

[Interface]

PrivateKey = <содержимое /etc/wireguard/private.key>

Address = 10.8.0.1/24

ListenPort = 51820

# Настройка NAT и форвардинга трафика

PostUp = iptables -A FORWARD -i wg0 -j ACCEPT; iptables -t nat -A POSTROUTING -o eth0 -j MASQUERADE

PostDown = iptables -D FORWARD -i wg0 -j ACCEPT; iptables -t nat -D POSTROUTING -o eth0 -j MASQUERADE4. Активация IP Forwarding

Для трансляции пакетов между интерфейсами необходимо разрешить маршрутизацию трафика на уровне ядра IPv4. Внесите изменения в /etc/sysctl.conf:

net.ipv4.ip_forward=1Примените параметры: sysctl -p

5. Брандмауэр и автозагрузка

Откройте выбранный UDP-порт и активируйте сервис:

ufw allow 51820/udp

systemctl enable wg-quick@wg0

systemctl start wg-quick@wg0Подключение клиентов

Для десктопных (Windows, macOS, Linux) и мобильных (iOS, Android) платформ используйте официальные клиенты. Типовой конфиг клиента (client.conf):

[Interface]

PrivateKey = <приватный_ключ_клиента>

Address = 10.8.0.2/32

DNS = 1.1.1.1

[Peer]

PublicKey = <публичный_ключ_сервера>

Endpoint = <IP_адрес_сервера>:51820

AllowedIPs = 0.0.0.0/0

PersistentKeepalive = 20Параметр AllowedIPs = 0.0.0.0/0 направляет весь трафик клиента через зашифрованный туннель. PersistentKeepalive обеспечивает стабильность соединения при смене сетей (роуминг сетей) или нахождении за строгим NAT.

FAQ

Какой порт использует WireGuard по умолчанию?

Стандартным считается 51820/UDP, однако в целях безопасности при автоматической установке на GDKHOST порт выбирается случайно.

Можно ли установить WireGuard на роутер?

Да, протокол поддерживается на уровне ядра в современных прошивках Keenetic, MikroTik (RouterOS 7+) и OpenWrt.

Почему скрипт установки не запускается сразу после создания сервера?

После первого старта сервера облачная инфраструктура инициирует обновление критических пакетов безопасности. Необходимо дождаться завершения процессов apt или dpkg, что занимает около 2-5 минут.

Ручная настройка обеспечивает понимание механизмов маршрутизации и безопасности, однако использование подготовленного образа минимизирует риск ошибок при конфигурации iptables и сокращает время развертывания. Технологическая база GDKHOST позволяет эксплуатировать WireGuard с максимальной утилизацией пропускной способности канала за счет отсутствия оверхеда виртуализации.

Запустите свой VPN-сервер и обеспечьте надежную защиту данных уже сегодня.

WireGuard является зарегистрированной торговой маркой Jason A. Donenfeld.